Assalamualaikum wr.wb

Pada kesempatan kali ini, saya akan membagikan tutorial yang cukup panjang. Sehingga pemula seperti saya, biasanya susah untuk memahaminya.

Tapi saya telah menyediakan contoh berupa gambar pada setiap langkahnya agar memudahkan kita untuk belajar.

Untuk tutorial yang saya bagikan adalah tutorial atau cara Symlink Get Config & Bypass Symlink 404, 403, Atau File Config Blank Saat Di Akses.

Apa itu symlink?

Perlu di ketahui, Symlink yang merupakan singkatan dari Symbolic Link adalah sebuah file atau folder khusus yang mengacu ke file atau folder lainnya yang berada dalam satu server / sistem.

Ok langsung saja kita lanjut ke tutorial symlink get config dan bypass symlink 403, 404, atau file config blank.

PERSIAPAN:

Pertama, silahkan siapkan beberapa bahan berikut;

1. Shell backdoor yang sudah tertanam dan memiliki fitur symlink. Disini saya memakai alfa shell.

2. File bypass symlink.

File 1 Bypass symlink 1

File 2 Bypass symlink 2

3. Cewe biar semangat, kalo lu wibu ga usah, yang ada malah ngelawak bawa kartun awokowkwokwwok.

Eksekusi:

Jika semua bahan di atas sudah tersedia, silahkan masuk dan buka shell backdoor kalian. Kemudian, klik menu Symlink.

Jika sudah, kalian pilih saja

Symlink php atau

Symlink perl.

Jika sudah, maka tampilannya akan sebagai berikut, menampilkan url website dan juga users;

Jika sudah muncul seperti gambar di atas, silahkan pilih salah satu, kemudian klik Symlink. Maka akan muncul file dan dirrectory dari website yang akan kita eksekusi.

Nah, sudah muncul itu file bernama

wp-config.php

Sekedar informasi, bahwa disini target saya menggunakan cms wordpress, jadi file config nya memiliki nama file config.php

Beberapa nama file config pada web berbasis cms:

1. Wordpress : wp-config.php

2. Joomla : configuration.php

3. Lokomedia : /config/koneksi.php

4. Balitbang : /lib/config.php

Ok lanjut.

Silahkan klik file wp-config.php untuk memperoleh configuration database nya.

Pada target saya ini, saat file wp-contig.php di buka, ternyata tampilannya blank putih dan tidak menampilkan isi dari file tersebut.

Oleh karena itu, mari kita bypass.

Silahkan kalian upload salah satu file bypass tadi yang sudah saya sediakan di atas. Disini saya menggunakan file yang ke 1. Kemudian kalian upload.

Jika sudah kalian upload, silahkan akses file sym.php tersebut.

Maka tampilannya sebagai berikut:

Jika sudah seperti ini, silahkan kalian sesuaikan ganti tulisan "user" dengan user pada menu symlink di awal tadi. Contoh:

Silahkan copy saja nama users di atas dan paste ke dalam kolom yang tersedia di dalam file bypass tadi.

Note:

Pada bagian "save as". Bisa kalian biarkan saja default atau kalian ubah sesuka kalian dengan ext .txt

Disini saya ubah menjadi quixter.txt

Jika sudah, silahkan klik "Eksekusi Gan"

Silahkan tunggu hingga loading selesai dan muncul tulisan "klik gan".

Jika sudah muncul, silahkan kalian klik saja tulisan tersebut untuk melihat hasilnya.

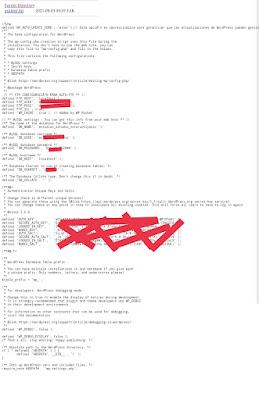

Nah, sudah muncul source dari file config nya. Silahkan copy bagian berikut:

// ** MySQL settings - You can get this info from your web host ** //

/** The name of the database for WordPress */

define( 'DB_NAME', 'name-dari-database-target' );

/** MySQL database username */

define( 'DB_USER', 'username-dari-database-target' );

/** MySQL database password */

define( 'DB_PASSWORD', 'password-database-target' );

/** MySQL hostname */

define( 'DB_HOST', 'localhost' );

Selanjutnya silahkan buka shell backdoor kalian. Dan cari menu bernama "Sql Manager".

Jika sudah, kalian tinggal isi kolom yang tersedia dengan config yang sudah kalian dapatkan tadi.

Contoh:

Jika semua sudah terisi dengan benar, silahkan klik tombol putih di sebelah kanan tersebut. Maka anda akan di arahkan ke dalam database web yang kalian targetkan.

Kemudian, kalian klik folder "wp-users", jika sudah, klik tombol panah samping sebagai berikut:

Jika sudah, maka kalian akan disajikan dengan isi dari folder database tersebut.

Silahkan klik menu edit.

Kemudian kalian cukup fokus pada kolom password. Silahkan hapus dan ganti password tersebut dengan password encrypt md5 milik kalian.

Belum punya? Buat saja disini

Jika sudah, silahkan klik "update"

Jika muncul tulisan "Success". Berarti passwordnya sudah berhasil kalian ubah. Tinggal kalian login deh ke website target.

Dan bummmmm, berhasil login :v

Ok sekian dulu tutorial kali ini, semoga bermanfaat dan kalian bisa memahami apa yang saya sampaikan dengan baik. Mohon gunakan dengan bijak ya.

#tutorial #deface #symlink #getconfig #bypass #404 #403 #blankpage #mrquixter

.jpeg)

.jpeg)

Komentar

Posting Komentar